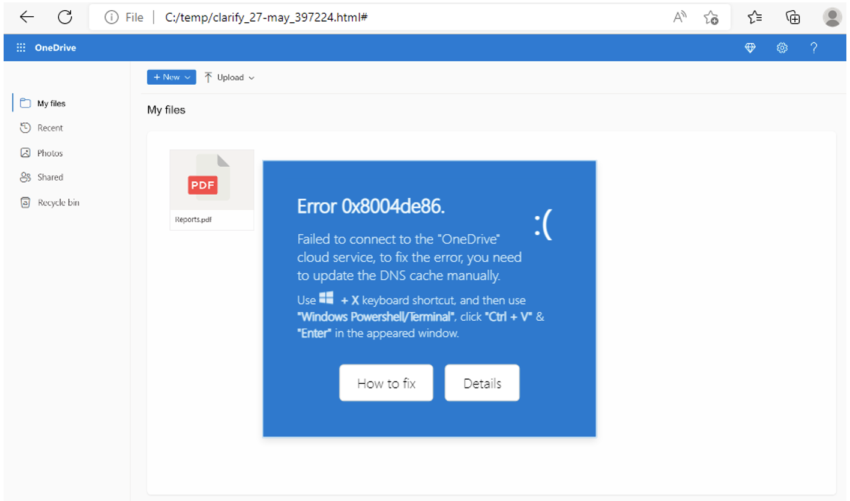

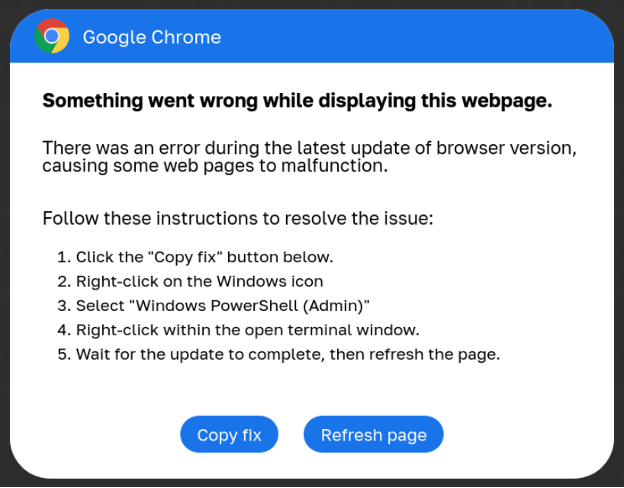

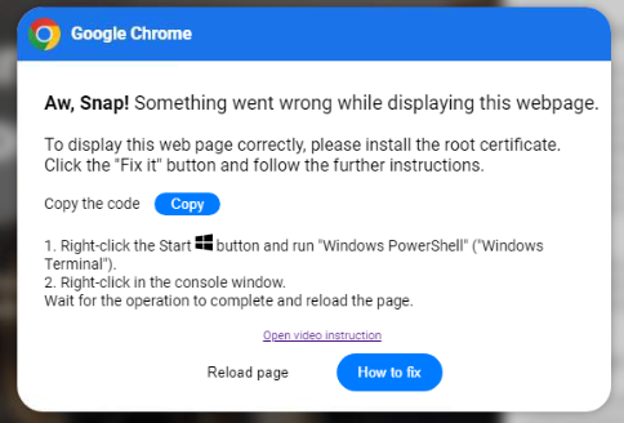

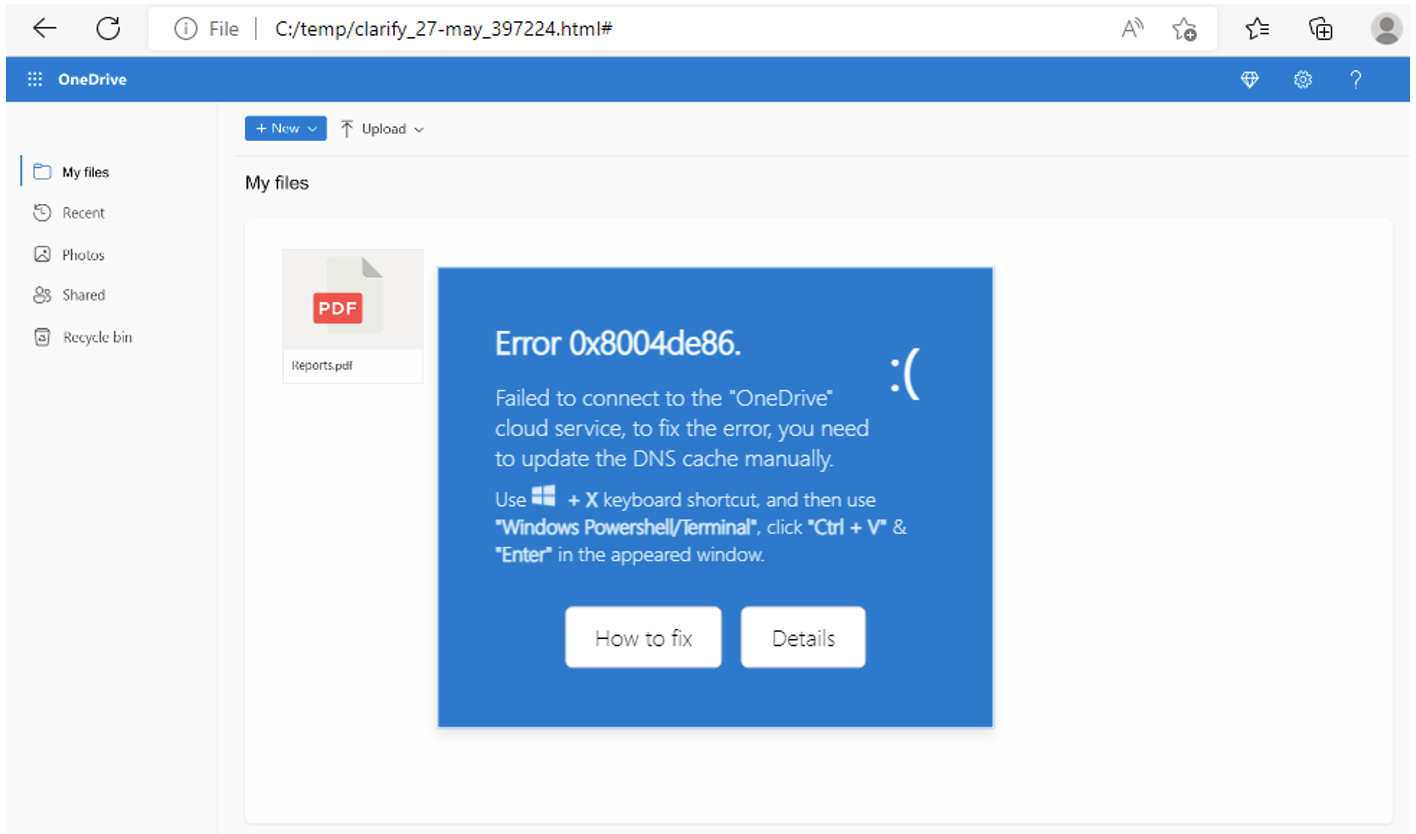

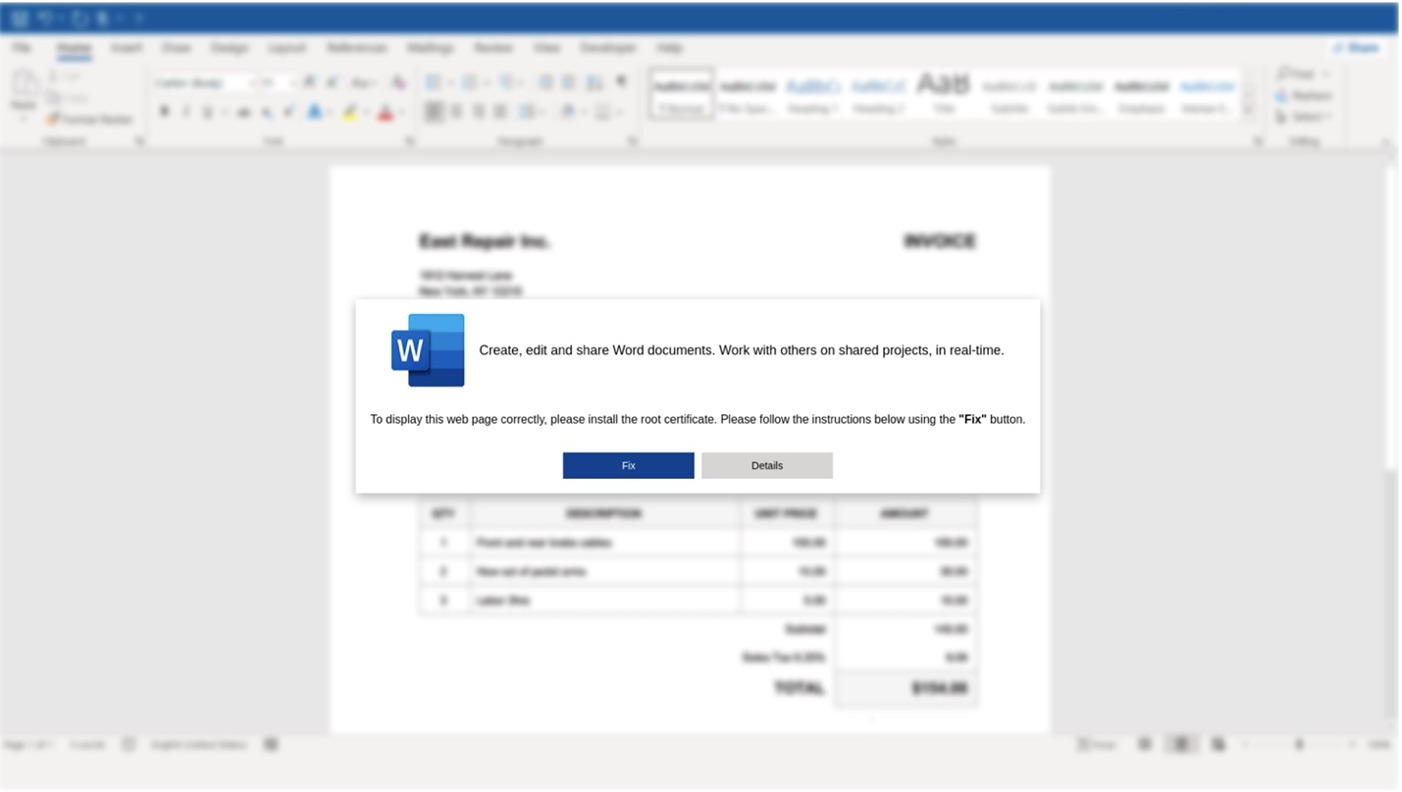

Penyelidik keselamatan dari Proofpoint mendedahkan kempen pengedaran perisian hasad baharu menggunakan ralat Google Chrome, Word dan OneDrive palsu untuk menipu pengguna agar menjalankan skrip PowerShell kononnya untuk membetulkannya.

Tapi sebenarnya ia berniat jahat bagi memasang perisian hasad.

Proofpoint mendapati, kempen baharu itu digunakan oleh pelbagai pihak termasuklah mereka yang berada di belakang ClearFake, kelompok serangan baharu yang dipanggil ClickFix, dan pelakon ancaman TA571 yang dikenali kerana beroperasi sebagai pengedar spam yang menghantar sejumlah besar e-mel, yang membawa kepada jangkitan perisian hasad dan ransomware .

Muatan yang dijalankan itu termasuklah DarkGate, Matanbuchus, NetSupport, Amadey Loader, XMRig, a clipboard hijacker dan Lumma Stealer.

Proofpoint menyatakan, dalam semua kes yang ditemui, pelaku ancaman mengeksploitasi kekurangan kesedaran mangsa mereka tentang risiko melaksanakan perintah PowerShell pada sistem mereka yang pantas klik tanpa periksa.

Mereka juga mengambil kesempatan daripada ketidakupayaan Windows untuk mengesan dan menyekat tindakan berniat jahat yang dimulakan oleh kod yang ditampal.

“Walaupun rantaian serangan memerlukan interaksi pengguna yang ketara untuk berjaya, kejuruteraan sosial cukup bijak untuk membentangkan seseorang dengan apa yang kelihatan seperti masalah dan penyelesaian sebenar secara serentak, yang mungkin mendorong pengguna untuk mengambil tindakan tanpa mengambil kira risiko.”

Oleh itu, pengguna dinasihatkan supaya sentiasa berwaspada dan peka terhadap sebarang tanda amaran yang dipaparkan agar tidak terpedaya terhadap teknik penipuan sebegini.

{suggest}

Sumber: Proofpoint