Pakar keselamatan dari ThreatFabric mendedahkan penemuan operasi jenayah siber yang dikenali sebagai ‘SecuriDropper’.

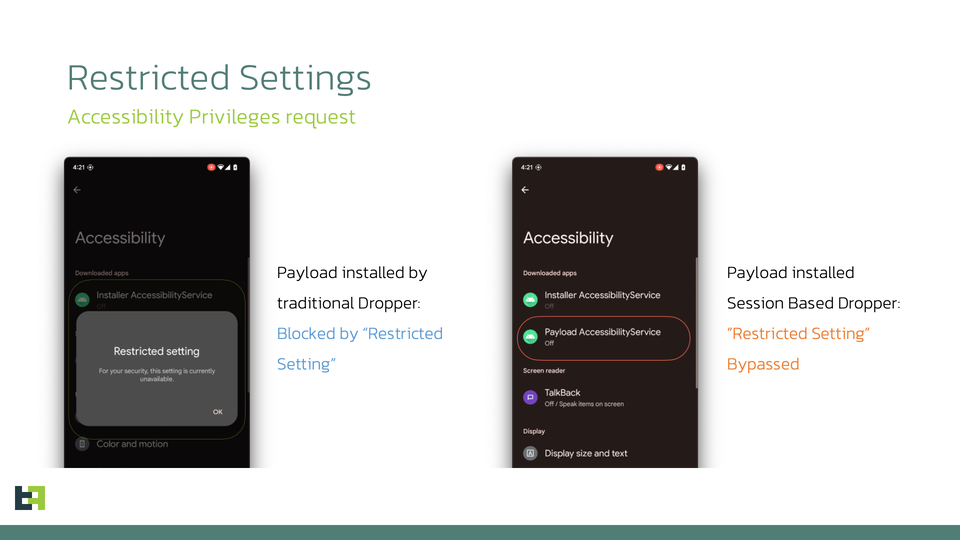

Ia merupakan DaaS (dropper-as-a-service) iaitu satu metod baharu yang memintas ciri ‘Tetapan Terhad’ (‘Restricted Settings‘) dalam peranti Android bagi memasang perisian hasad pada peranti dan mendapatkan akses kepada Perkhidmatan Kebolehcapaian (Accessibility Services).

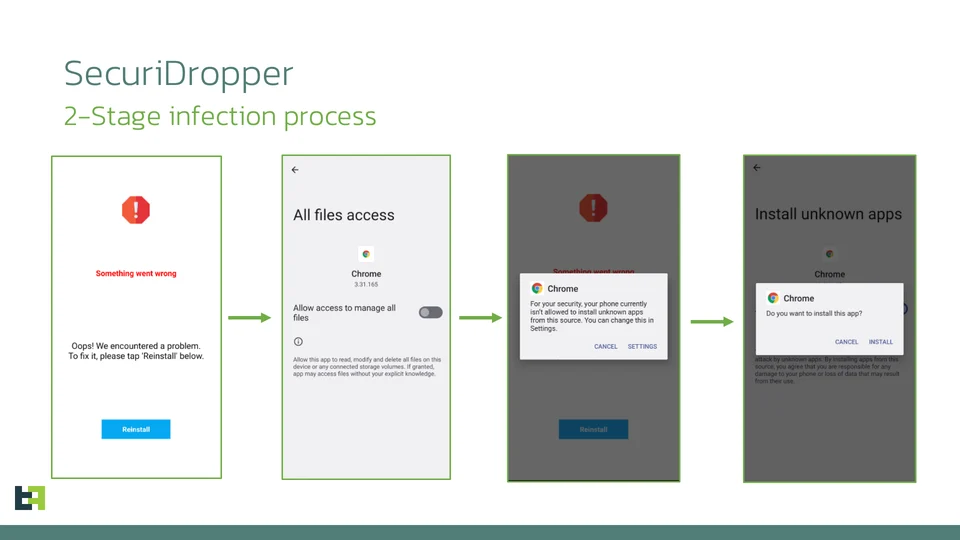

SecuriDropper melepasi ciri keselamatan Android ini dengan mendapatkan akses kepada kebenaran “Read & Write External Storage” and “Install & Delete Packages” semasa proses pemasangan.

“Apa yang membuatkan SecuriDropper menonjol ialah pelaksanaan teknikal prosedur pemasangannya. Tidak seperti pendahulunya, keluarga ini menggunakan API Android yang berbeza untuk memasang muatan baharu, meniru proses yang digunakan oleh stor rasmi untuk memasang aplikasi baharu.

Dengan cara ini, Sistem Operasi tidak dapat membezakan antara aplikasi yang dipasang oleh dropper dengan stor rasmi yang membolehkan muatan memintas ciri “Tetapan Terhad” dalam Android 13.” ThreatFabric.

Restricted Settings ialah ciri keselamatan yang diperkenalkan dalam Android 13 bagi menghalang fail APK dari luar Google Play Store dipasang ke dalam peranti mengakses ciri utama seperti tetapan Accessibility dan Notification Listener.

2 Tetapan ini biasanya disalahgunakan oleh perisian hasad, jadi ciri Restricted Settings bertujuan untuk melindungi pengguna dengan menyekat kelulusan permintaan dengan memaparkan amaran apabila keizinan ini diminta.

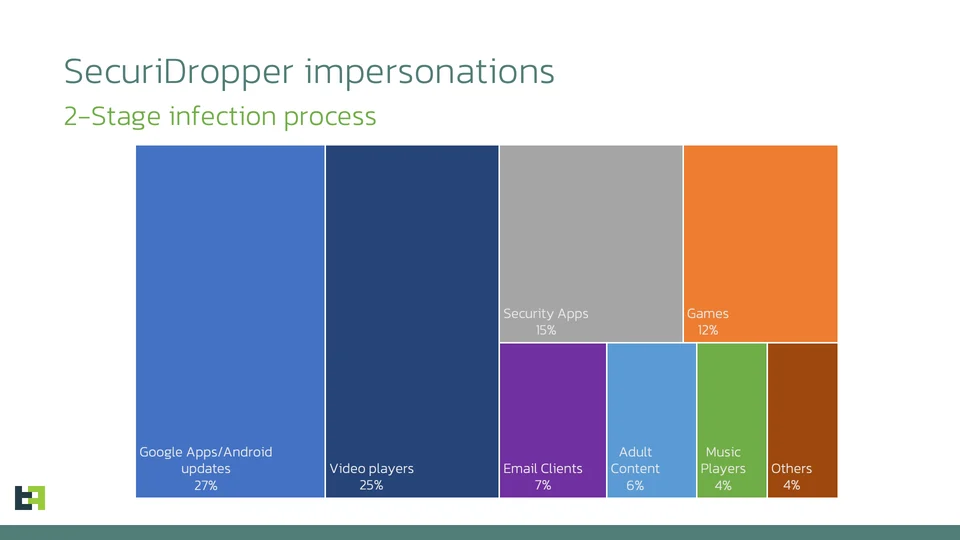

SecuriDropper menjangkiti peranti Android dengan menyamar sebagai aplikasi sah dengan paling kerap ia menyamar sebagai aplikasi Google, kemas kini Android, pemain video, aplikasi keselamatan atau permainan dan kemudiannya memasang muatan kedua yang merupakan perisian hasad.

Ia juga menyamar sebagai aplikasi sah yang merangkumi pelbagai kategori, dari aplikasi sosial hingga alat produktiviti.

Ekoran itu, bagi mengelakkan daripada serangan seperti ini, pengguna Android dinasihatkan untuk tidak memuat turun dan memasang aplikasi dari sumber yang tidak sah dan tidak diyakini.

Respon terhadap laporan itu, jurucakap Google telah memberikan kenyataan berikut:-

“Tetapan terhad menambah lapisan perlindungan tambahan di atas pengesahan pengguna yang diperlukan untuk aplikasi mengakses tetapan/kebenaran Android.

Sebagai perlindungan teras, pengguna Android sentiasa mengawal kebenaran yang mereka berikan kepada aplikasi.

Pengguna juga dilindungi oleh Google Play Protect yang boleh memberi amaran kepada pengguna atau menyekat aplikasi yang diketahui mempamerkan tingkah laku berniat jahat pada peranti Android dengan Google Play Services.

Kami sentiasa menyemak kaedah serangan dan meningkatkan pertahanan Android terhadap perisian hasad untuk membantu memastikan pengguna selamat.”

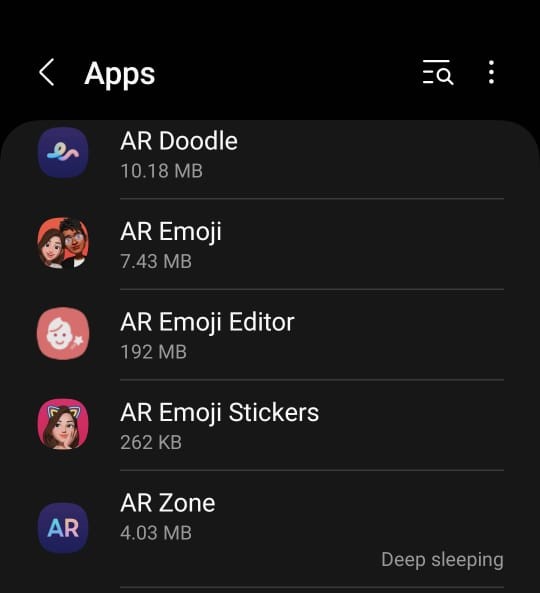

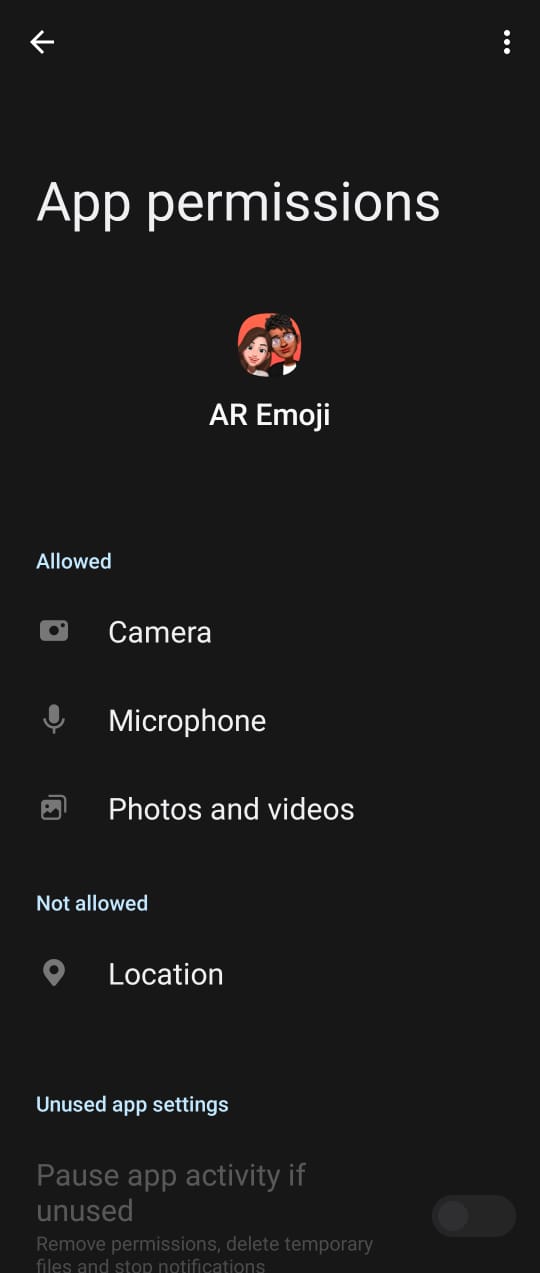

Anda boleh menyemak sendiri akses kepada keizinan untuk mana-mana aplikasi yang dipasang menerusi Settings > Apps > [pilih aplikasi] > Permissions.

{suggest}

Sumber: ThreatFabric, Bleeping Computer