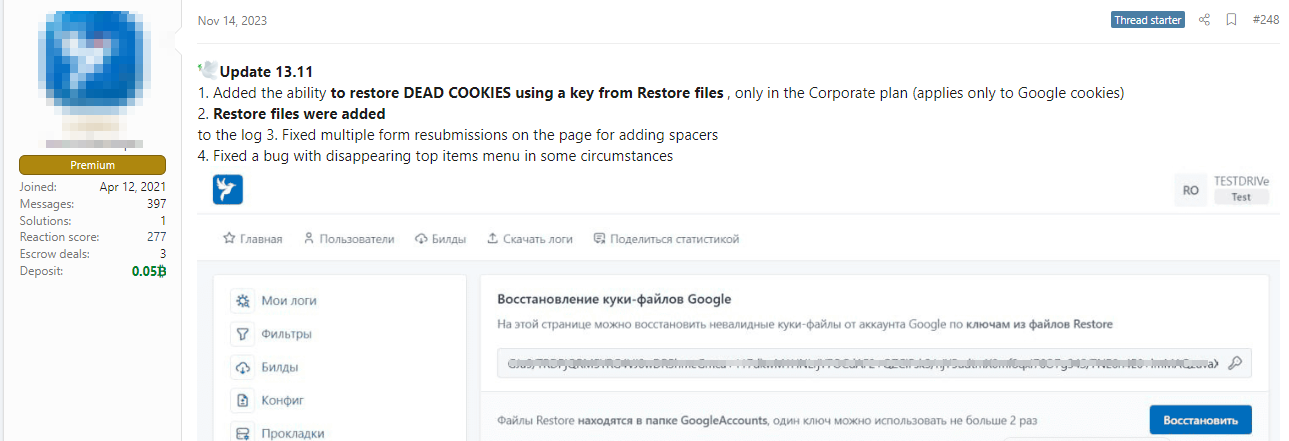

Penyelidik CloudSEK melaporkan penemuan perisian hasad yang berupaya memulihkan kuki pengesahan Google yang telah tamat tempoh bagi menggodam akaun Google.

CloudSEK mendapati ia menggunakan titik akhir OAuth Google tanpa dokumen bernama “MultiLogin”, yang bertujuan untuk mengakses akaun merentas perkhidmatan Google yang berbeza dengan menerima vektor ID akaun dan token log masuk pengesahan.

“Lebih membimbangkan ialah hakikat bahawa eksploitasi ini kekal berkesan walaupun pengguna telah menetapkan semula kata laluan mereka. Kegigihan dalam akses ini membolehkan eksploitasi yang berpanjangan dan berkemungkinan tanpa disedari ke atas akaun dan data pengguna.” CloudSEK.

CloudSEK menyimpulkan, analisis mereka menekankan kerumitan dan ancaman siber moden dan keperluan pemantauan berterusan terhadap kelemahan teknikal dan sumber risikan untuk terus mendahului ancaman siber yang muncul.

{suggest}

Sumber: CloudSEK