Sepasukan penyelidik keselamatan melibatkan 4 universiti di AS telah melaporkan penemuan kecacatan serius pada ciri keselamatan telefon pintar Android.

Menerusi serangan baharu yang dinamakan Pixnapping, penggodam didapati bukan sahaja mengakses mesej peribadi, dan data sensitif lain dalam telefon Android.

Malah penjenayah siber berupaya melepasi ciri keselamatan Android bagi mencuri kod pengesahan dua faktor (2FA). Semua ini dapat dilakukan tanpa memerlukan sebarang kebenaran sistem peranti.

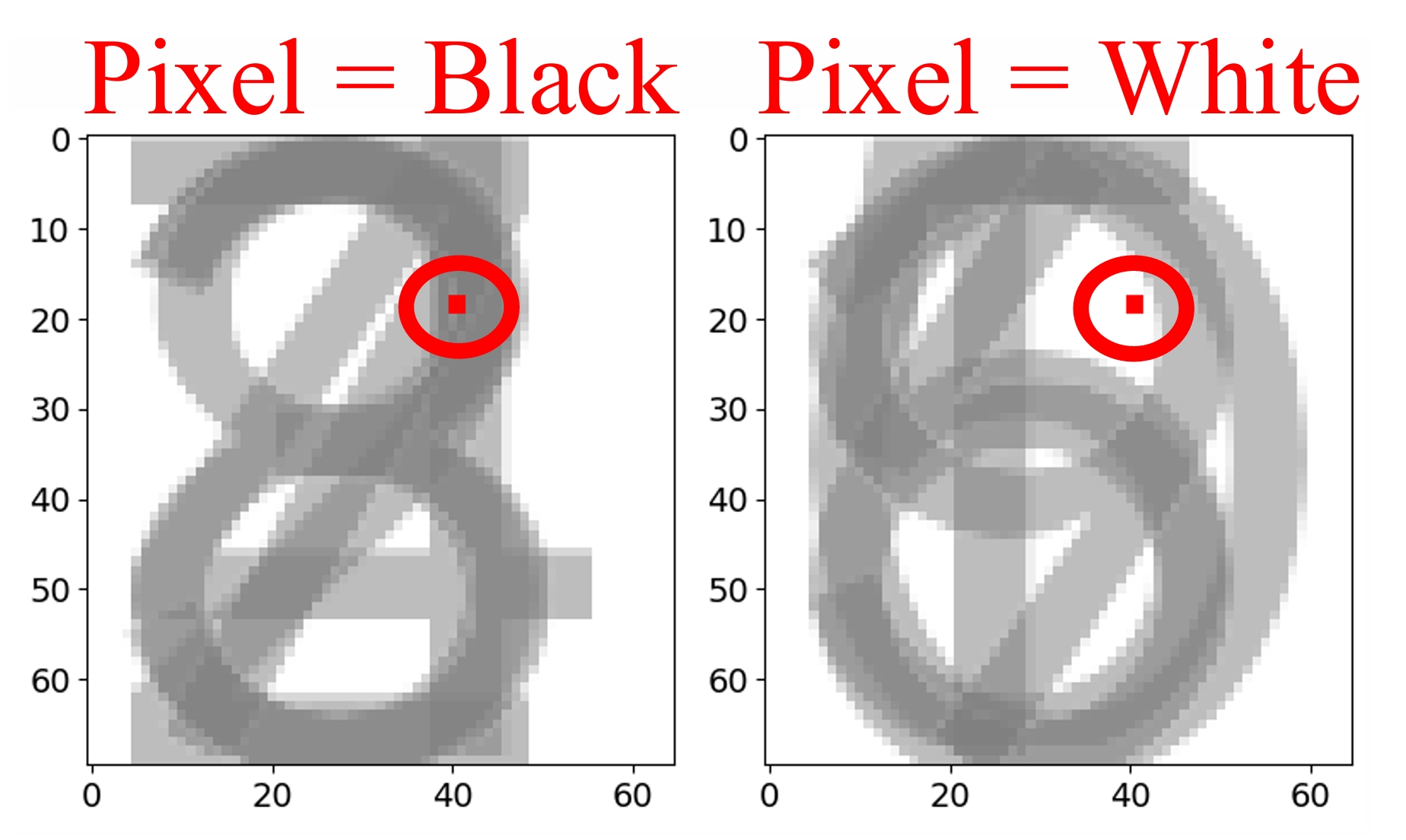

Serangan ini berasaskan saluran sisi (side channel) yang mengeksploitasi masa pemaparan piksel oleh GPU.

“Secara konseptual, ia seolah-olah aplikasi berniat jahat mengambil tangkap layar kandungan skrin yang tidak sepatutnya diaksesnya. Serangan hujung-ke-hujung kami hanya mengukur masa rendering setiap bingkai operasi grafik… untuk menentukan sama ada piksel itu putih atau bukan putih.” Penyelidik.

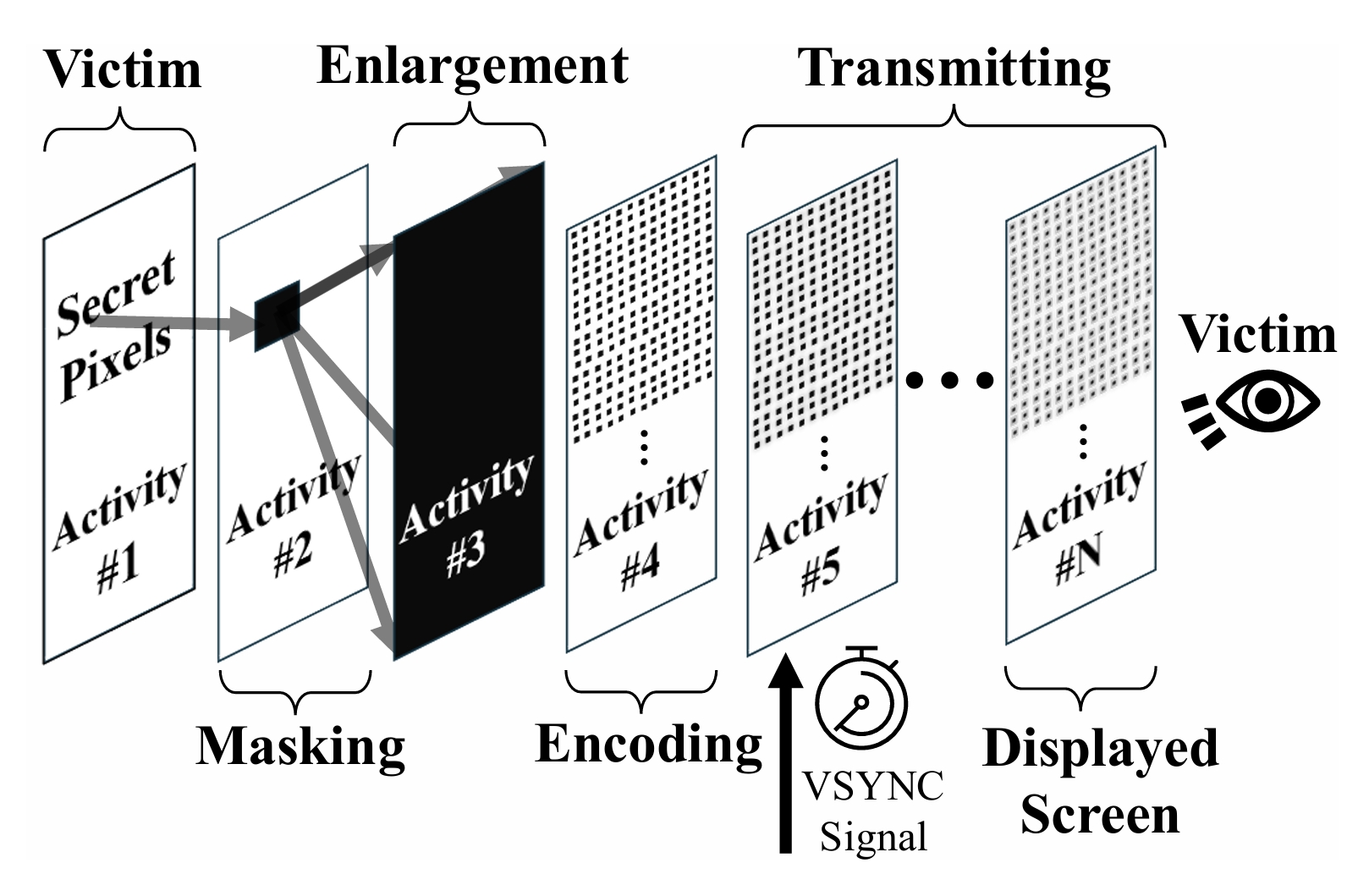

Pixnapping berlaku dalam tiga langkah. Aplikasi hasad mengaktifkan aplikasi sasaran untuk memaparkan data sensitif, kemudian menjalankan operasi grafik untuk mengenal pasti warna piksel tertentu, dan akhirnya mengukur masa pemaparan untuk menentukan kandungan visual.

Ini membolehkan aplikasi hasad “membaca” skrin aplikasi lain secara tidak langsung.

Ujian ini yang dibuat ke atas Google Pixel 6 hingga 9 menunjukkan kadar kejayaan sehingga 73% dalam mencuri kod 2FA dalam masa kurang 30 saat.

Walaupun Google telah mengeluarkan tampalan keselamatan pada September 2025 lalu, versi serangan yang diubah suai masih boleh mengatasi perlindungan sedia ada, menurut pasukan penyelidik itu.

Penyelidikan ini mendedahkan betapa kompleksnya serangan ini. Namun, dalam senario dunia sebenar kemungkinan besar insiden penggodaman menggunakan teknik ini adalah berpotensi berlaku.

{suggest}